Hacking

JDownloader: παραβίαση και κακόβουστοι εγκαταστάτες

Παραβίαση του επίσημου site του JDownloader — διανεμήθηκαν trojanized εγκαταστάτες. Πώς να ελέγξετε, καθαρίσετε και προφυλαχθείτε.

Το επίσημο site του JDownloader, ενός δημοφιλούς open-source διαχειριστή λήψεων, παραβιάστηκε αρχές Μαΐου 2026 και για λίγες ώρες μετατράπηκε σε πλατφόρμα διανομής κακόβουλου λογισμικού. Οι επιτιθέμενοι αντικατέστησαν νόμιμους εγκαταστάτες με τροjanized εκδόσεις που στόχευαν τόσο χρήστες Windows όσο και Linux, εισάγοντας έναν κλασικό —και επικίνδυνο— τύπο επίθεσης στην εφοδιαστική αλυσίδα λογισμικού (software supply chain). Η υπόθεση επιβεβαιώθηκε από τους προγραμματιστές του έργου και αναδείχθηκε μέσα από αναφορές της κοινότητας ασφαλείας και αναφορές από εργαλεία όπως το Malwarebytes.

Πώς έγινε η παραβίαση

Η παραβίαση συνέβη εντός του σύντομου παραθύρου 6–7 Μαΐου 2026, όταν οι επιτιθέμενοι απέκτησαν μη εξουσιοδοτημένη πρόσβαση στην υποδομή του ιστότοπου. Η αρχική εστίαση της επίθεσης φαίνεται να ήταν μια ευπάθεια σε ένα μη ενημερωμένο σύστημα διαχείρισης περιεχομένου (CMS) που επέτρεψε τροποποιήσεις στα access control lists (ACLs). Με αυτόν τον τρόπο οι επιτιθέμενοι μπόρεσαν να αλλάξουν τις συνδέσεις λήψης και να αντικαταστήσουν τα επίσημα binary και script αρχεία με μολυσμένα αντίγραφα χωρίς να χρειαστούν πρόσθετη αυθεντικοποίηση.

Το εύρημα είναι χαρακτηριστικό των επιθέσεων στις αλυσίδες διανομής: δεν απαιτείται κακόβουλο πακέτο στον κώδικα του έργου καθαυτό, αλλά η αλλοίωση του σημείου από όπου οι χρήστες εμπιστεύονται και κατεβάζουν το λογισμικό. Το αποτέλεσμα ήταν ότι χρήστες που επισκέφθηκαν τον επίσημο ιστότοπο και κατέβασαν συγκεκριμένους εγκαταστάτες εντός του παραθύρου αυτού ενδέχεται να εγκατέστησαν ακούσια κακόβουλο λογισμικό.

Ποιοι εγκαταστάτες επηρεάστηκαν

Σύμφωνα με τις διαθέσιμες αναφορές, επηρεάστηκαν ειδικά οι εξής μορφές διανομής: οι Windows “Alternative Installer” λήψεις και τα Linux shell installer scripts. Άλλοι τρόποι διανομής, όπως οι macOS builds, οι JAR πακέτα, το Flatpak, το Snap και οι εγκαταστάσεις μέσω Winget, δήλωσαν ότι δεν επηρεάστηκαν από την παραβίαση. Επιπλέον, οι αναβαθμίσεις που γίνονται μέσα από την ίδια την εφαρμογή JDownloader φαίνεται ότι δεν ήταν εκτεθειμένες, καθώς το πρόβλημα αφορούσε αποκλειστικά τα αρχεία που φιλοξενούνταν στο web server.

Οι αναλυτές βρήκαν ότι οι μολυσμένοι Windows εγκαταστάτες περιείχαν έναν Python-based Remote Access Trojan (RAT). Αυτό το είδος malware παρέχει στους επιτιθέμενους απομακρυσμένη πρόσβαση, επιτρέπει την εκτέλεση εντολών, την κλοπή αρχείων και την εγκατάσταση δευτερευόντων payloads για επίμονη πρόσβαση.

Τι συμπτώματα και ενδείξεις αναφέρθηκαν

Για πολλούς χρήστες ο πρώτος δείκτης κακόβουλης δραστηριότητας ήταν ειδοποιήσεις από antivirus όπως το Microsoft Defender ή τρίτους ανιχνευτές, οι οποίοι σήκωναν σημαία στη λήψη των εκτελέσιμων αρχείων. Σε αρκετές περιπτώσεις οι εγκαταστάτες έφεραν ύποπτες υπογραφές όπως «Zipline LLC» και «The Water Team», ενώ άλλα εκτελέσιμα εμφανίζονταν χωρίς σωστή μπράντα ή ψηφιακή υπογραφή. Αυτές οι ανωμαλίες ώθησαν χρήστες και ερευνητές να αναζητήσουν λεπτομερή έλεγχο και να αναφέρουν την υπόθεση στην κοινότητα.

Οι επιτιθέμενοι φρόντισαν να διατηρήσουν την εξωτερική εμφάνιση της διαδικασίας λήψης ώστε να μην υποψιαστεί ο χρήστης, ένα συνηθισμένο τεχνικό τέχνασμα που αυξάνει την επιτυχία της μόλυνσης όταν το θύμα εμπιστεύεται το επίσημο κανάλι διανομής.

Τεχνικό πλαίσιο: γιατί αυτή η επίθεση είναι τόσο επικίνδυνη

Οι επιθέσεις στην εφοδιαστική αλυσίδα στοχεύουν το βασικό «κοινό στοιχείο εμπιστοσύνης» της λογισμικής διανομής: το ίδιο το σημείο από όπου οι χρήστες παίρνουν το λογισμικό. Όταν αυτό το σημείο είναι παραβιασμένο, ακόμα και ένα σύντομο παράθυρο επιτρέπει τη διασπορά malware σε πολύ μεγάλο αριθμό συστημάτων, γιατί οι χρήστες δεν θα αναζητήσουν εναλλακτικές πηγές ή δε θα υποψιαστούν ότι το επίσημο αρχείο είναι επικίνδυνο.

Επιπλέον, η χρήση scripting languages όπως η Python για το RAT διευκολύνει τη φορητότητα και την ευελιξία του κακόβουλου λογισμικού: μπορούν εύκολα να φορτωθούν πρόσθετα modules, να εκτελεστούν απομακρυσμένα εντολές και να εγκατασταθούν persistence hooks σε πολλές εκδόσεις Windows ή Linux. Η έλλειψη ψηφιακής υπογραφής σε κάποια από τα εκτελέσιμα έκανε ευκολότερο για antivirus να ανιχνεύσουν το πρόβλημα, αλλά αν οι επιτιθέμενοι είχαν προσθέσει μια έγκυρη υπογραφή, η ανίχνευση θα ήταν πολύ πιο δύσκολη.

Τι πρέπει να κάνουν οι χρήστες τώρα

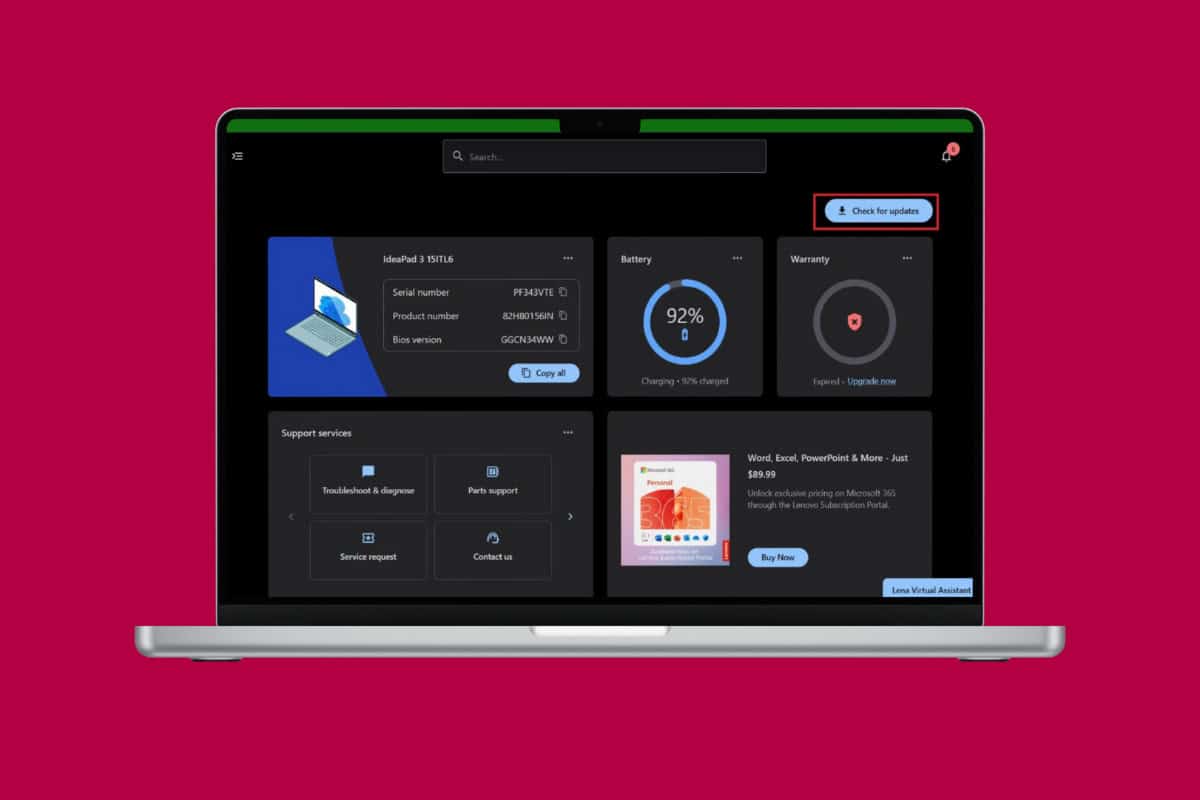

Αν κατεβάσατε ένα JDownloader installer από το επίσημο site μεταξύ 6 και 7 Μαΐου 2026, πρέπει να προχωρήσετε σε άμεσες ενέργειες. Πρώτο βήμα είναι να μην εκτελέσετε κανένα αρχείο που έχετε κρατήσει χωρίς προηγούμενη ανάλυση. Αν έχετε ήδη εγκαταστήσει τη συγκεκριμένη έκδοση, εκτελέστε έναν πλήρη έλεγχο με ενημερωμένο antivirus ή EDR (endpoint detection and response). Ελέγξτε τα hash των αρχείων που κατεβάσατε —αν είναι δημοσιευμένα αξιόπιστα από το έργο— και συγκρίνετέ τα με επίσημες πηγές και ανακοινώσεις των developers.

Επιπλέον, αφαιρέστε ύποπτα αρχεία, επαναφέρετε το σύστημα σε ασφαλή κατάσταση όπου είναι δυνατόν, και εγκαταστήστε ξανά το JDownloader από επιβεβαιωμένες, καθαρές πηγές (όπως επίσημες αποθετήρια ή builds που πρόσφατα επαληθεύτηκαν). Αλλά η απλή αφαίρεση του installer μπορεί να μην είναι αρκετή αν το RAT ή άλλα payloads κατάφεραν να δημιουργήσουν persistence. Σε αυτές τις περιπτώσεις είναι απαραίτητο να ελέγξετε για νεοεισερχόμενες συνδέσεις δικτύου, να αναζητήσετε περιπτώσεις μη εξουσιοδοτημένων χρηστών και υπηρεσιών, να ελέγξετε τις ρυθμίσεις εκκίνησης (autoruns) και να αλλάξετε κωδικούς και κλειδιά πρόσβασης που ενδέχεται να έχουν διαρρεύσει. Αν έχετε αμφιβολίες, αναζητήστε βοήθεια από ειδικούς έρευνας συμβάντων (forensics).

Τι μπορούν να κάνουν τα open-source έργα για να προλάβουν τέτοια περιστατικά

Τα ανοιχτά έργα πρέπει να αναγνωρίσουν ότι η ασφάλεια της διανομής αποτελεί κρίσιμο σημείο. Μερικά πρακτικά μέτρα περιλαμβάνουν την υποχρεωτική χρήση ψηφιακών υπογραφών για binaries, την υιοθέτηση reproducible builds ώστε οι χρήστες και οι διανομείς να μπορούν να επαληθεύουν ότι ένα build προέρχεται από συγκεκριμένο πηγαίο κώδικα, και τη δημοσίευση checksums/PGP signatures σε πολλαπλά κανάλια. Η διανομή μέσω αξιόπιστων package managers ή πλατφορμών με έλεγχο ακεραιότητας μειώνει επίσης τον κίνδυνο.

Σε επίπεδο υποδομής web, απαιτείται άμεση και τακτική αποκατάσταση των ευπαθειών (patching του CMS), ενεργοποίηση 2FA για πρόσβαση σε κρίσιμες διεπαφές, χρήση WAF (web application firewall) και περιορισμός των δικαιωμάτων στο file hosting. Η διαχείριση μυστικών (secrets management) και η καταγραφή αλλαγών σε ACLs με alerts μπορεί να αποτρέψει ή να μειώσει το διάστημα παραμονής των επιτιθέμενων.

Ελληνικό και ευρωπαϊκό πλαίσιο

Στα νομικά και κανονιστικά πλαίσια της Ευρώπης, τέτοιες παραβιάσεις ενδέχεται να ενεργοποιούν υποχρεώσεις κοινοποίησης υπό το GDPR αν έχει συμβεί διαρροή προσωπικών δεδομένων. Επίσης, οργανισμοί που εμπίπτουν στις απαιτήσεις του NIS2 θα πρέπει να έχουν σχετικές διαδικασίες για incident response και reporting. Στην Ελλάδα, όπως και στην υπόλοιπη ΕΕ, η συνεργασία με CERTs και οι ενημερώσεις προς τους χρήστες είναι βασικές για να περιοριστεί ο αντίκτυπος.

Για projects που φιλοξενούνται ή έχουν σημαντική κοινότητα στην Ευρώπη, η συμμόρφωση με τα πρότυπα ασφαλείας και η διαφάνεια σε συμβάντα ασφαλείας δεν είναι μόνο τεχνική ανάγκη αλλά και θέμα αξιοπιστίας απέναντι σε χρήστες και συνεργάτες. Οι ελληνικές ομάδες πληροφορικής και οι μικρές επιχειρήσεις πρέπει να ενισχύσουν την ασφάλεια των υποδομών τους, καθώς και την ικανότητα γρήγορης ανταπόκρισης σε παρόμοια περιστατικά.

Γιατί έχει σημασία

Η επίθεση στο JDownloader υπενθυμίζει ότι η εμπιστοσύνη δεν μπορεί να θεωρείται δεδομένη: το ότι ένα αρχείο προέρχεται από το επίσημο site δεν σημαίνει απαραίτητα και ασφάλεια. Ειδικά σε περιπτώσεις εφαρμογών με εκατομμύρια χρήστες, ακόμα και σύντομα παράθυρα παραβίασης μπορούν να προκαλέσουν ευρεία μόλυνση. Ο συνδυασμός τεχνικών μέτρων (ψηφιακές υπογραφές, reproducible builds, patching) και εκπαίδευσης χρηστών (επαλήθευση hashes, προσοχή σε ανεξήγητες ψηφιακές υπογραφές) αποτελεί την καλύτερη άμυνα.

Συμπερασματικά, το περιστατικό δεν είναι μεμονωμένο αλλά μέρος ενός αυξανόμενου κύματος επιθέσεων που στοχεύουν την αλυσίδα διανομής λογισμικού. Η πρόληψη απαιτεί συνεργασία ανάμεσα σε προγραμματιστές, διανομέων, πάροχους hosting και κοινότητες ασφαλείας, ενώ οι χρήστες πρέπει να υιοθετήσουν κανόνες ελέγχου και επαλήθευσης πριν από την εγκατάσταση λογισμικού.

Για όσους αναπτύσσουν ή διαχειρίζονται έργα ανοιχτού κώδικα η διδασκαλία είναι ξεκάθαρη: η ασφάλεια της διανομής είναι τόσο σημαντική όσο και ο ίδιος ο κώδικας. Για τους τελικούς χρήστες, το μάθημα είναι επίσης απλό: επιβεβαιώστε, επαληθεύστε και μην εμπιστεύεστε με κλειστά μάτια.