Hacking

Κρίσιμες ευπάθειες στο CUPS επιτρέπουν πλήρη takeover

Δύο κρίσιμες ευπάθειες στο CUPS επιτρέπουν απομακρυσμένη RCE και τοπική κλιμάκωση σε root — άμεσα μέτρα και επιπτώσεις αναλυτικά.

Τι ανακαλύφθηκε και γιατί αξίζει προσοχή

Μία ομάδα από AI-driven agents υπό την καθοδήγηση του ερευνητή ασφάλειας Asim Viladi Oglu Manizada εντόπισε δύο κρίσιμες ευπάθειες στο CUPS, το de facto σύστημα εκτύπωσης σε Linux και γενικότερα συστήματα τύπου Unix. Στην πράξη, αυτές οι ελαττωματικές συμπεριφορές μπορούν να συνδυαστούν έτσι ώστε ένας μη αυθεντικοποιημένος απομακρυσμένος επιτιθέμενος να αποκτήσει αρχικά απομακρυσμένη εκτέλεση κώδικα (RCE) σε επίπεδο υπηρεσίας και στη συνέχεια να κλιμακώσει τα δικαιώματα έως πλήρη πρόσβαση root για να τροποποιήσει κρίσιμα αρχεία του συστήματος.

Η σημασία της ανακάλυψης δεν είναι μόνο τεχνική αλλά και πρακτική: το CUPS συχνά τρέχει με υψηλά προνόμια και είναι εγκατεστημένο σε servers, NAS, συσκευές IoT και επιχειρησιακά περιβάλλοντα, πράγμα που πολλαπλασιάζει την έκθεση και τον αντίκτυπο. Επιπλέον, οι επιθέσεις που στοχεύουν υποσυστήματα που θεωρούνται «εμπιστευόμενα», όπως οι ουρές εκτύπωσης, μπορεί να περνούν απαρατήρητες για καιρό, επιτρέποντας επίμονες παραβιάσεις και κακόβουλες μετατροπές.

Τι είναι το CUPS και πώς λειτουργεί

Το CUPS (Common UNIX Printing System) υλοποιεί πρωτόκολλα όπως το IPP και διαχειρίζεται ουρές εκτύπωσης, φίλτρα και drivers. Αποδέχεται αιτήματα εκτύπωσης, τα επεξεργάζεται μέσα από φίλτρα (print filters) και στη συνέχεια στέλνει το τελικό output στον εκτυπωτή. Σε πολλά συστήματα, το CUPS δέχεται ανώνυμες αιτήσεις σε κοινόχρηστες ουρές από το δίκτυο, ενώ κάποια στοιχεία της διαδικασίας —όπως η ανάλυση των options και η δημιουργία προσωρινών ουρών— απαιτούν προνόμια που τοποθετούν την υπηρεσία σε πολύ κρίσιμη θέση όσον αφορά την ασφάλεια.

Το σημείο-κλειδί εδώ είναι ότι τα φίλτρα εκτύπωσης μπορούν να εκτελούν προγράμματα και ότι η διαχείριση των ρυθμίσεων της ουράς και των παραμέτρων γίνεται σε επίπεδο συστήματος. Αυτό σημαίνει ότι λάθη στην ανίχνευση και τον καθαρισμό εισόδου (input sanitization) μπορούν να μετατραπούν σε ευκαιρίες για εκτέλεση εντολών ή τροποποίηση αρχείων.

Η πρώτη ευπάθεια: απομακρυσμένη εκτέλεση κώδικα (CVE-2026-34980)

Η ευπάθεια με τον κωδικό CVE-2026-34980 επιτρέπει απομακρυσμένη εκτέλεση κώδικα όταν μια ουρά PostScript είναι ανοιχτή για κοινή χρήση χωρίς αυθεντικοποίηση. Κατά τη διάρκεια της επεξεργασίας των attributes ενός print job, το CUPS παραλείπει σωστό καθαρισμό όταν ένα newline χαρακτήρας «κρυφτεί» μέσα σε μια τιμή επιλογής. Αυτό το «smuggling» επιτρέπει σε δεδομένο που θα έπρεπε να θεωρηθεί αθώο να διαφύγει από τους ελέγχους ασφαλείας και να μετατραπεί σε αξιόπιστη ρύθμιση ουράς.

Με πιο απλά λόγια, ένας επιτιθέμενος μπορεί να περάσει ένα ειδικά διαμορφωμένο print job που περιέχει ενθέσεις (injections) και να αλλάξει τη ρύθμιση της ουράς έτσι ώστε το CUPS να τρέξει οποιοδήποτε πρόγραμμα θέλει ως print filter. Το αποτέλεσμα είναι απομακρυσμένη εκτέλεση κώδικα υπό τον λογαριασμό της υπηρεσίας εκτύπωσης — κινδυνεύει έτσι η συνολική ασφάλεια του μηχανήματος, ακόμα και αν δεν απαιτείται αρχικά πρόσβαση χρήστη.

Η δεύτερη ευπάθεια: τοπική κλιμάκωση σε root (CVE-2026-34990)

Το δεύτερο σφάλμα, CVE-2026-34990, αφορά τοπική κλιμάκωση προνομίων: ένας τοπικός, μη προνομιούχος χρήστης μπορεί να αξιοποιήσει τη συμπεριφορά του CUPS για να αντικαταστήσει κρίσιμα αρχεία ως root. Στην ουσία, ο επιτιθέμενος δημιουργεί έναν ψεύτικο προσωρινό local printer που ακούει σε συγκεκριμένη θύρα. Κατά τη διαδικασία επαλήθευσης αυτού του προσωρινού εκτυπωτή, το CUPS καταλήγει να δίνει προσωρινά ένα πολύ προνομιούχο τοπικό «token» ή δικαίωμα διαχείρισης, το οποίο ο επιτιθέμενος παγιδεύει και χρησιμοποιεί για να δημιουργήσει δεύτερη ουρά που δείχνει σε ευαίσθητο τοπικό αρχείο.

Αν ο attacker νικήσει σε ένα σύντομο ανταγωνιστικό παράθυρο (race condition) πριν το CUPS καθαρίσει προσωρινές δομές, μπορεί να μοιράσει αυτόν τον εκτυπωτή και να «τυπώσει» απευθείας σε αρχεία του συστήματος, ουσιαστικά αντικαθιστώντας περιεχόμενο με κακόβουλο κώδικα ή scripts. Το τελικό αποτέλεσμα είναι overwrite αρχείων ως root, κάτι που οδηγεί σε πλήρη παραβίαση του συστήματος.

Πώς συνδέονται οι δύο ευπάθειες και ποιος είναι ο κίνδυνος

Το χειρότερο σενάριο προκύπτει όταν οι δύο ευπάθειες συνδυαστούν: ένας απομακρυσμένος επιτιθέμενος πρώτα εκμεταλλεύεται την CVE-2026-34980 για να αποκτήσει RCE με δικαιώματα της υπηρεσίας, και από εκεί στήνει τοπική επίθεση που εκμεταλλεύεται την CVE-2026-34990 για να αναβαθμίσει δικαιώματα σε root. Στην πράξη, αυτό σημαίνει πλήρη takeover του μηχανήματος, δυνατότητα εγκατάστασης backdoors, τροποποίησης kernel modules, ή κρυπτογράφησης αρχείων για ransomware.

Σε περιβάλλοντα cloud ή shared hosting, όπου πολλαπλά tenants μοιράζονται πόρους και ενδέχεται να τρέχουν containers, μια τέτοια παραβίαση μπορεί να επεκταθεί και πέρα από το αρχικό μηχάνημα. Επίσης, συσκευές edge, εκτυπωτές και NAS συχνά τυγχάνουν λιγότερης προσοχής στο patching, καθιστώντας τα ιδανικό στόχο.

Τεχνική ανάλυση: γιατί συνέβη και τι διδασκόμαστε

Και οι δύο ευπάθειες δείχνουν κλασικά προβλήματα: ελλιπή sanitization εισόδου και ευπαθείς race conditions κατά τη διαχείριση πόρων/δικαιωμάτων. Το πρόβλημα με το newline smuggling είναι σύνηθες όταν parsing routines δεν κανονικοποιούν σωστά τιμές πριν τους εφαρμοστούν μετα-ενέργειες (μετατροπές σε ρυθμίσεις, command construction κ.λπ.). Το πρόβλημα με το token handoff δείχνει ότι η διαδικασία επαλήθευσης των προσωρινών printers δεν αντιμετωπίζει με ασφάλεια τις μη αξιόπιστες τοπικές συνδέσεις και ότι η εκχώρηση δικαιωμάτων δεν συνοδεύεται από αυστηρές χρονικές/συνθετικές εγγυήσεις.

Αυτές οι αδυναμίες δεν είναι προνόμιο μιας μόνο βάσης κώδικα — γίνονται πιο επικίνδυνες όταν συνυπάρχουν με επιθετικούς τεχνικές, όπως chaining επιθέσεων, ή με ελλιπές περιβάλλον περιορισμού (sandboxing).

Άμεσα μέτρα για διαχειριστές συστημάτων

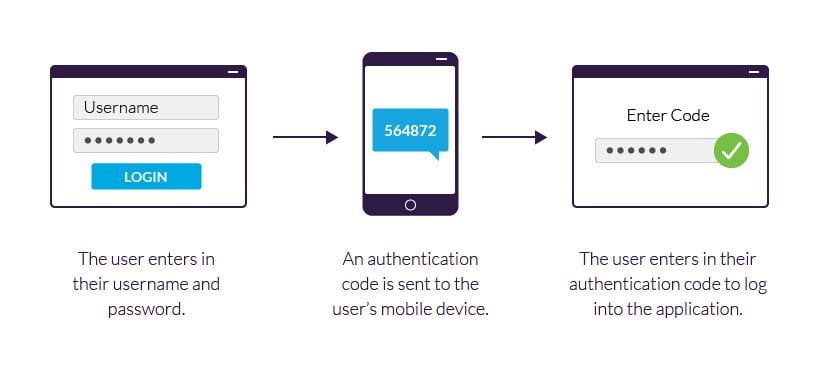

Μέχρι να εκδοθεί επίσημο patched release, οι διαχειριστές πρέπει να ενεργήσουν με προτεραιότητα: πρώτον, απενεργοποιήστε την έκθεση του CUPS στο δίκτυο — αποκλείστε την πρόσβαση στην θύρα 631 (TCP/UDP) από μη αξιόπιστες ζώνες. Αν είναι αναγκαία η κοινή χρήση ουρών, επιβάλετε αυστηρή αυθεντικοποίηση και αφαιρέστε ανώνυμη πρόσβαση. Επιπλέον, περιορίστε την υπηρεσία με τεχνολογίες κατανομής δικαιωμάτων όπως AppArmor ή SELinux, ώστε να μην έχει πρόσβαση σε ευαίσθητα μονοπάτια αρχείων.

Άλλα πρακτικά βήματα είναι: απενεργοποίηση περιττών φίλτρων, αυστηρή παρακολούθηση των ουρών εκτύπωσης, χρήση firewall rules, και περιορισμός των χρηστών που μπορούν να δημιουργούν/μοιράζουν ουρές. Προετοιμάστε επίσης προγράμματα ενημέρωσης (patch management) για γρήγορη εφαρμογή της επιδιόρθωσης μόλις κυκλοφορήσει.

Εντοπισμός, ανίχνευση και αποκατάσταση μετά την επίθεση

Για την ανίχνευση ενδεχόμενης εκμετάλλευσης, ελέγξτε logs στο /var/log/cups και παρακολουθήστε για ασυνήθιστες ουρές, μη αναμενόμενες κλήσεις σε φίλτρα και νέες διεργασίες που τρέχουν από την υπηρεσία. Αναζητήστε αλλαγές σε κρίσιμα αρχεία συστήματος, τροποποιήσεις σε crontabs ή εγκατάσταση νέων services και ελέγξτε δικαιώματα αρχείων με εργαλεία file-integrity (π.χ. Auditd, AIDE). Σε περίπτωση υποψίας παραβίασης, απομονώστε το μηχάνημα, διατηρήστε αντίγραφα logs και αρχείων για forensic, και μην επανεκκινήσετε χωρίς σχέδιο γιατί μπορεί να χαθούν στοιχεία.

Ελληνικό και ευρωπαϊκό πλαίσιο

Σε ευρωπαϊκό επίπεδο η ασφάλεια κρίσιμων υποδομών και υπηρεσιών έχει σαφή κανονιστικό πλαίσιο, όπως ο κανόνας NIS2 που επιβάλλει μέτρα ασφάλειας και αναφορά συμβάντων για παρόχους κρίσιμων υπηρεσιών. Για ελληνικούς φορείς και επιχειρήσεις, η έγκαιρη ενημέρωση, η διαχείριση patches και οι διαδικασίες incident response είναι νομικά και επιχειρησιακά απαραίτητες. Η έλλειψη άμεσων επιδιορθώσεων δεν απαλλάσσει από το καθήκον τήρησης των βέλτιστων πρακτικών ασφάλειας˙ αντιθέτως, απαιτεί προσωρινά αλλά ισχυρά μέτρα περιορισμού έκθεσης και τεκμηρίωση των ενεργειών.

Γιατί έχει σημασία

Η περίπτωση αυτή είναι ένα διδακτικό παράδειγμα του πώς ένα υποσύστημα που θεωρείται σχετικά «αθώο»—η ουρά εκτύπωσης—μπορεί να γίνει σημείο εισόδου για πλήρη παραβίαση. Αναδεικνύει επίσης τη σημασία του secure by default: προεπιλογές που επιτρέπουν ανώνυμη κοινή χρήση και υψηλά προνόμια διευκολύνουν την εκμετάλλευση. Η χρήση AI για ανίχνευση ευπαθειών επιταχύνει τον εντοπισμό προβλημάτων, αλλά αναδεικνύει την ανάγκη για υπεύθυνη αποκάλυψη και ταχύτερα cycles επιδιόρθωσης.

Αντίστοιχα, οργανισμοί πρέπει να επενδύσουν σε απομόνωση υπηρεσιών, σε εργαλεία παρακολούθησης και σε τακτικές επανεξετάσεις υποσυστημάτων που τρέχουν με προνόμια. Η αποφυγή της παντοδυναμίας root για υπηρεσίες, η χρήση sandboxing και η αυστηρή πολιτική πρόσβασης είναι προϋποθέσεις για να ελαχιστοποιηθούν τέτοιες απειλές.

Τι να περιμένουμε και ποια είναι τα επόμενα βήματα

Μέχρι τα τέλη της τρέχουσας ενημέρωσης υπάρχουν commits που επιδιορθώνουν το πρόβλημα, αλλά δεν έχει κυκλοφορήσει ακόμα επίσημο patched release σε όλο το οικοσύστημα. Οι διαχειριστές οφείλουν να παρακολουθούν τις επίσημες ανακοινώσεις και να εφαρμόσουν τα διαθέσιμα updates καθώς και να υλοποιήσουν τα προληπτικά μέτρα που αναφέρθηκαν. Μακροπρόθεσμα, η κοινότητα λογισμικού πρέπει να ενισχύσει audits σε κώδικα που διαχειρίζεται parsing, δικαιώματα και inter-process communication, και να αυξήσει την κάλυψη testing για race conditions.

Η υπόθεση αυτή είναι υπενθύμιση: ακόμα και υπηρεσίες που θεωρούνται «χαμηλού κινδύνου» μπορούν να γίνουν κρίσιμος δρόμος για πλήρεις παραβιάσεις. Η πρόληψη, η συνεπής εφαρμογή πολιτικών ασφάλειας και η γρήγορη αντίδραση παραμένουν τα ισχυρότερα εργαλεία για να μειωθεί ο κίνδυνος.