Hacking

Σύγκριση με άλλες ομάδες ransomware Η τακτική της «μάσκας»

Σύγκριση με άλλες ομάδες ransomware Η τακτική της «μάσκας» Σύγκριση με άλλες ομάδες ransomware Η τακτική της «μάσκας»

Σύγκριση με άλλες ομάδες ransomware

Η τακτική της «μάσκας» (impersonation) που περιγράφηκε στην παρούσα καμπάνια δεν είναι μοναδική: έχουμε παραδείγματα στο παρελθόν όπου ομάδες όπως οι REvil, Conti ή LockBit είδαν τον κώδικά τους να επαναχρησιμοποιείται ή να μιμούνται την ταυτότητά τους από άλλες συμμορίες. Η κύρια διαφορά εδώ είναι ο συνδυασμός αναγνωρίσιμων κοινωνικών-μηχανικών στοιχείων (όπως η επέκταση .akira και τα γνωστά ransom notes) με έναν ευρέως διαδεδομένο, διαρρεύσαντα κώδικα (Babuk). Αυτό κάνει την επίθεση πιο πειστική αλλά όχι απαραίτητα πιο τεχνικά ανώτερη από τις προηγμένες οικογένειες ransomware.

Σε σύγκριση, ορισμένες ομάδες επενδύουν σε πολύ πιο σύνθετες τεχνικές exfiltration, C2-infrastructure και ασφαλή συστήματα διαπραγμάτευσης λύτρων, ενώ άλλες βασίζονται σε επαναχρησιμοποίηση εργαλείων και ταχυτάτη εξάπλωση. Η χρήση Babuk-code σημαίνει ότι οι επιτιθέμενοι εξοικονομούν χρόνο στο development, όμως αυτό επίσης αφήνει «μηνύματα» στον κώδικα που έμπειροι αναλυτές μπορούν να εντοπίσουν και να χρησιμοποιήσουν για attribution ή για την ανάπτυξη αποκρυπτογραφητών σε συνεργασία με εταιρείες ασφαλείας.

Για έναν οργανισμό, η κατανόηση των διαφορών αυτών έχει πρακτική αξία: όταν μια επίθεση μοιάζει με γνωστή ομάδα, δεν πρέπει να θεωρηθεί δεδομένο ότι ισχύουν και οι ίδιες τακτικές ή οι ίδιες απαιτήσεις. Η τεχνική ανάλυση (binaries, encryptor routines, network indicators) και η έρευνα για exfiltration είναι απαραίτητες για τη σωστή απόκριση και για το σχεδιασμό αποκατάστασης χωρίς βιαστικές πληρωμές.

Δεδομένα και διπλή εκβίαση (double extortion): ιδιωτικότητα και νομικές συνέπειες

Στις σύγχρονες καμπάνιες ransomware η κρυπτογράφηση συχνά συνοδεύεται από εξαγωγή ευαίσθητων δεδομένων, τα οποία στη συνέχεια χρησιμοποιούνται για επιπλέον εκβιασμό — ζητούνται λύτρα τόσο για την αποκρυπτογράφηση όσο και για να αποφευχθεί η δημοσιοποίηση ή πώληση των δεδομένων. Αυτό προσθέτει άμεση διάσταση ιδιωτικότητας, αφού θύματα και πελάτες μπορεί να εκτεθούν (προσωπικά δεδομένα, ιατρικά αρχεία, οικονομικά στοιχεία).

Σε περιπτώσεις όπου προσωπικά δεδομένα επηρεάζονται, ισχύουν νομικές υποχρεώσεις ειδοποίησης. Στην ΕΕ και σε χώρες με ισοδύναμους κανονισμούς (όπως ο GDPR), οι υπεύθυνοι επεξεργασίας πρέπει να αξιολογήσουν τον κίνδυνο για τα δικαιώματα των φυσικών προσώπων και, αν απαιτείται, να ενημερώσουν τις εποπτικές αρχές εντός συγκεκριμένων χρονικών προθεσμιών. Σε άλλες δικαιοδοσίες μπορεί να υπάρχουν επιπλέον υποχρεώσεις ειδοποίησης καταναλωτών ή αρμόδιων αρχών.

Από πρακτική σκοπιά, οι οργανισμοί πρέπει να θεωρούν την πιθανότητα exfiltration ως δεδομένη μέχρι αποδείξεως του εναντίου: αυτό σημαίνει εξερεύνηση αρχείων καταγραφής outbound, έλεγχος για ασυνήθιστες μεταφορές σε cloud storage και εφαρμογή τεχνικών ανίχνευσης data-leak patterns. Η έγκαιρη αποκάλυψη τέτοιων στοιχείων μπορεί να μειώσει νομικά και reputational ρίσκα και να διευκολύνει τον συντονισμό με αρχές και παρόχους incident response.

Πρακτικά βήματα ενίσχυσης ασφάλειας — checklist για τεχνικούς και διαχειριστές

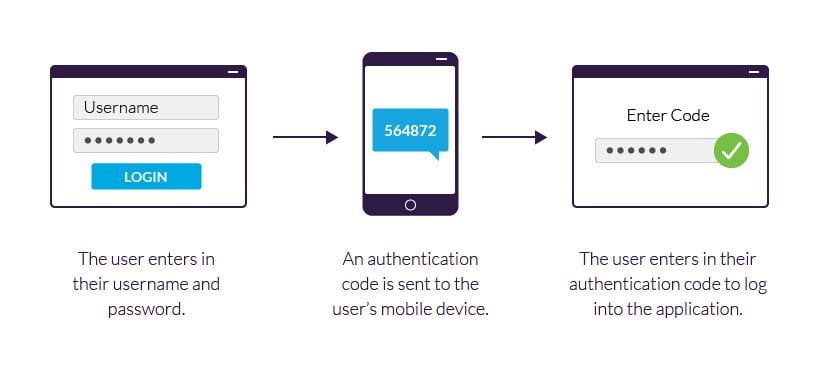

Εκτός από τα γενικά μέτρα που αναφέρθηκαν νωρίτερα, υπάρχουν συγκεκριμένα, εφαρμόσιμα βήματα που μπορούν να μειώσουν δραματικά τον κίνδυνο επιτυχούς επίθεσης. Αρχικά, ελέγξτε και κλειδώστε όλες τις απομακρυσμένες συνδέσεις (RDP/SSH): ενεργοποιήστε Network Level Authentication, περιορίστε τις συνδέσεις σε συγκεκριμένα IP ranges, χρησιμοποιήστε VPN ή jump hosts και επιβάλετε MFA. Αλλάξτε default ports μόνο σε συνδυασμό με firewall rules — η αλλαγή πόρτ δεν είναι πανάκεια αλλά μειώνει τον θόρυβο της αυτόματης σάρωσης.

Για ανίχνευση και απόκριση, ρυθμίστε επιτηρήσεις που εστιάζουν σε συμπεριφορικές ανωμαλίες: μαζικές εγγραφές αρχείων, υψηλή εντροπία αρχείων (πιθανή κρυπτογράφηση), ασυνήθη parent-child σχέδια διεργασιών (π.χ. Office doc -> powershell), και μεγάλες μεταφορές σε εξωτερικά IP. Σημειώστε συγκεκριμένα κανόνες SIEM/EDR που ενεργοποιούν αυτοματοποιημένες απομονώσεις και alerts σε πραγματικό χρόνο — και δοκιμάστε αυτά τα playbooks μέσω simulated incidents.

Τέλος, εφαρμόστε την 3-2-1 πολιτική backup: τρεις αντιτυπώσεις των δεδομένων, σε δύο διαφορετικά μέσα, και μία εκτός τοποθεσίας (offline/immutable). Δοκιμάστε restore σε πραγματικές συνθήκες τουλάχιστον κάθε τρίμηνο και καταγράψτε χρόνους RTO/RPO. Επιπλέον, δημιουργήστε role-based σχέδια ανάκτησης για κρίσιμες εφαρμογές (π.χ. ERP, EMR) ώστε να γνωρίζουν οι ομάδες ακριβώς τι να κάνουν κατά τη διάρκεια συμβάντος.

Νομικές, κανονιστικές και επικοινωνιακές πτυχές της διαχείρισης συμβάντος

Η διαχείριση ransomware δεν είναι μόνο τεχνική υπόθεση: προϋποθέτει συντονισμό νομικών, δημόσιων σχέσεων και επιχειρησιακών αποφάσεων. Πριν συμβεί κάτι σοβαρό, οργανισμοί πρέπει να έχουν καθορισμένα κανάλια επικοινωνίας, προετοιμασμένα μηνύματα για αρμόδιους εσωτερικούς και εξωτερικούς stakeholders, και λίστα με τις αρχές και τρίτους που πρέπει να ειδοποιηθούν. Η αργοπορημένη ή ανεπαρκής επικοινωνία μπορεί να επιδεινώσει την απώλεια εμπιστοσύνης και να αυξήσει το νομικό ρίσκο.

Από νομική σκοπιά, συνεργαστείτε άμεσα με νομικούς συμβούλους που γνωρίζουν τις απαιτήσεις του GDPR και τοπικών νόμων. Ακόμα κι αν αποφασίσετε να μην πληρώσετε, πρέπει να τεκμηριώσετε τις ενέργειες και αποφάσεις και να διασφαλίσετε την αλυσίδα αποδεικτικών στοιχείων (chain of custody) για πιθανή έρευνα από τις αρχές. Επιπλέον, διατηρήστε αρχείο επικοινωνιών με τους παρόχους ασφαλείας, backups και την τεχνική διερεύνηση για μελλοντικές audit ανάγκες.

Συχνά, ένας οργανισμός θα χρειαστεί και οικονομική και ασφαλιστική εκτίμηση του συμβάντος: αξιολογήστε τι καλύπτει η cyber insurance πολιτική σας, ποιες είναι οι υποχρεώσεις για συνεργασία με παρόχους που αυτή απαιτεί, και προετοιμαστείτε για πιθανές απαιτήσεις αποζημιώσεων από τρίτους. Τέλος, εντοπίστε τα κρίσιμα σημεία που πρέπει να ανακοινωθούν στους πελάτες και ενσωματώστε διαφάνεια χωρίς υπερβολικά τεχνικά λεπτομερή disclosure, ώστε να προστατέψετε τόσο τα νομικά όσο και τα επιχειρησιακά συμφέροντα.