Hacking

Agent Tesla: process hollowing και anti‑analysis σε νέες εκστρατείες

Το Agent Tesla χρησιμοποιεί process hollowing, AES στη μνήμη και anti‑analysis για αθόρυβη κλοπή διαπιστευτηρίων.

Το κακόβουλο λογισμικό Agent Tesla συνεχίζει να αποτελεί ένα από τα πιο ανθεκτικά και ευρέως διαδεδομένα RAT (remote access trojan) στο σύγχρονο ψηφιακό τοπίο. Αυτό που κάποτε ήταν ένα εργαλείο για σχετικά απλούς κυβερνοεγκληματίες εξελίχθηκε σε μια πλατφόρμα με modular σχεδιασμό και συνεχείς τεχνικές απόκρυψης. Οι πρόσφατες εκστρατείες δείχνουν ότι οι διανομείς του δεν περιορίζονται σε νέες μεθόδους μόλυνσης· επενδύουν επίσης σε τεχνικές που στοχεύουν ειδικά το memory‑based execution, με αποτέλεσμα να γίνονται πολύ πιο δύσκολα ανιχνεύσιμοι από τα κλασικά antivirus και τα παραδοσιακά EDR.

Πώς ξεκινάει μια επίθεση μέσω phishing

Η αλυσίδα μόλυνσης που παρατηρείται στις τελευταίες περιπτώσεις ξεκινάει με ένα απλό αλλά πειστικό phishing email. Το μήνυμα προσπαθεί να εμφανιστεί ως επαγγελματική επικοινωνία — για παράδειγμα ένα θέμα όπως «New purchase order PO0172» δημιουργεί την αίσθηση επείγοντος και αξιοπιστίας. Στο σώμα του email επισυνάπτονται αρχεία τύπου RAR που περιέχουν όχι άμεσα εκτελέσιμα αρχεία αλλά κρυπτογραφημένα ή obfuscated scripts, συνηθέστερα JSE (JScript Encoded) loaders. Αυτή η επιλογή δεν είναι τυχαία: τα συνημμένα RAR + JSE έχουν καλές πιθανότητες να περάσουν από παραδοσιακούς φίλτρους αφού δεν φαίνονται σαν άμεσοι εκτελέσιμοι δυαδικοί κώδικες, και συχνά η κίνηση μοιάζει «νόμιμη» σε ανθρώπινο μάτι.

Οι επιτιθέμενοι βασίζονται και στην κοινωνική μηχανική: ένα σύντομο θέμα, ένα όνομα αρχείου που μοιάζει με παραγγελία ή τιμολόγιο, και ένα εμφανώς επαγγελματικό πλαίσιο προδιαθέτουν τον παραλήπτη να ανοίξει το συνημμένο χωρίς περαιτέρω έλεγχο. Αυτή η πρωταρχική φάση υπογραμμίζει πόσο κρίσιμη παραμένει η εκπαίδευση των εργαζομένων και η περιορισμένη πρόσβαση σε αρχεία που εκτελούνται τοπικά.

Κρυπτογράφηση και εκτέλεση στο μνήμης επίπεδο

Μόλις το obfuscated JSE αρχείο εκτελεστεί, συχνά κάνει αίτημα σε έναν εξωτερικό server — στο παράδειγμα, το hosting site catbox[.]moe — για να κατεβάσει ένα δεύτερο στάδιο: ένα PowerShell script. Ωστόσο, το κατέβασμα δεν είναι το τελικό βήμα. Το script παραμένει AES‑κρυπτογραφημένο και αποκρυπτογραφείται δυναμικά στο μνήμης με μια custom ρουτίνα σαν την Invoke‑AESDecryption. Το κλειδί και ο αλγόριθμος αποκρυπτογράφησης συχνά είναι ενσωματωμένα ή παράγονται runtime, ώστε να μην υπάρχουν καθαρές υπογραφές στο δίσκο.

Η επιλογή για αποκρυπτογράφηση και εκτέλεση στην μνήμη έχει διπλό πλεονέκτημα: μειώνει τα artefacts στο filesystem και παρακάμπτει εργαλεία που βασίζονται σε στατικές αναλύσεις αρχείων. Επιπλέον, πολλοί επιτιθέμενοι χρησιμοποιούν μεθόδους για να παρακάμψουν το AMSI (Antimalware Scan Interface) των Windows ή να θολώσουν τα PowerShell logs, καθιστώντας τη διάγνωση ακόμα πιο προβληματική για αναλυτές και για την πληθώρα των endpoint tools.

Τι είναι το process hollowing και πώς λειτουργεί

Ένα από τα πιο ισχυρά και ανησυχητικά βήματα στη συγκεκριμένη αλυσίδα είναι το process hollowing. Σε γενικές γραμμές, η τεχνική περιλαμβάνει τη δημιουργία ενός νόμιμου και αξιόπιστου διαδικαστικού περιβάλλοντος (π.χ. aspnet_compiler.exe ή άλλο στοιχείο του .NET framework) σε κατάσταση suspended, την αποδέσμευση του αυθεντικού κώδικα από τη μνήμη της διεργασίας και την εγγραφή κακόβουλου κώδικα στη θέση του. Μετά την αντικατάσταση, η διαδικασία «ξυπνάει» και τρέχει πλέον με τη μορφή του νόμιμου εκτελέσιμου, αλλά στην πραγματικότητα εκτελεί το malware.

Από τεχνικής πλευράς, αυτό επιτυγχάνεται με κλήσεις σε Windows API όπως CreateProcess, VirtualAllocEx, WriteProcessMemory, και SetThreadContext/ResumeThread (με διάφορες παραλλαγές ανάλογα με το σενάριο). Το αποτέλεσμα είναι ότι συστήματα παρακολούθησης που βασίζονται σε όνομα διεργασίας ή ψηφιακή υπογραφή συχνά εξαπατώνται, γιατί τηρούν ότι «η νόμιμη διεργασία τρέχει», ενώ στην πράξη τρέχει ο κακόβουλος κώδικας. Σε σύγκριση με άλλες τεχνικές εισαγωγής κώδικα όπως το κλασικό DLL injection ή το reflective DLL loading, το process hollowing προσφέρει εξαιρετική στεγανοποίηση και συμβατότητα με υπάρχουσες εφαρμογές συστήματος.

Έλεγχοι περιβάλλοντος και anti‑analysis μηχανισμοί

Προτού ξεκινήσει η κλοπή δεδομένων, το malware εκτελεί σειρά “sanity checks” για να διαπιστώσει αν τρέχει μέσα σε εικονική μηχανή ή sandbox ανάλυσης. Χρησιμοποιεί WMI queries για να εντοπίσει strings όπως «VMware», «VirtualBox» ή «Microsoft Corporation» και ελέγχει την παρουσία γνωστών DLLs που σχετίζονται με εργαλεία ασφάλειας και sandboxing—παραδείγματα περιλαμβάνουν τα snxhk.dll (Avast), SbieDll.dll (Sandboxie) και cmdvrt32.dll (Comodo). Αν κάποιο από αυτά τα indicators βρεθεί, το malware σταματάει την εκτέλεση και περιμένει — τακτική που προστατεύει τον C2 και εμποδίζει τους ερευνητές να ανακαλύψουν τη λειτουργία του.

Επιπλέον, πολλές παραλλαγές εφαρμόζουν χρονικούς ελέγχους, έλεγχο παρουσίας debuggers, και τεχνικές που ανιχνεύουν τροποποιήσεις στις API hooks. Αυτές οι συμπεριφορές μετατρέπουν την ανάλυση σε χρονοβόρο και απαιτητικό έργο, αναγκάζοντας αναλυτές να χρησιμοποιήσουν εξειδικευμένα εργαλεία και πολύπλοκα sandbox που προσομοιώνουν πραγματικά περιβάλλοντα εργασίας.

Ποια δεδομένα στοχεύονται και πώς εξάγονται

Όταν το περιβάλλον θεωρηθεί ασφαλές, το Agent Tesla ξεκινά την φάση exfiltration. Συγκεντρώνει credentials από browsers (username/password), cookies, καθώς και επιπλέον system data όπως hostnames, timestamps και security flags που συνδέονται με sessions. Τα cookies, ειδικότερα, έχουν μεγάλη αξία γιατί μπορούν να επιτρέψουν session hijacking και παράκαμψη μέτρων 2FA σε ορισμένες περιπτώσεις.

Η εξαγωγή δεδομένων πραγματοποιείται συχνά μέσω SMTP προς διακομιστές ελεγχόμενους από τους επιτιθέμενους — σε αναφορές έχουν βρεθεί domains όπως mail[.]taikei-rmc-co[.]biz. Η χρήση SMTP είναι μια πρακτική επιλογή επειδή το traffic μοιάζει συνήθως νόμιμο και οι βάσεις υποδομής των email servers επιτρέπουν το μαζικό upload αρχείων κειμένου. Μεταφορές που αποτυγχάνουν (bounced messages) φαίνεται να υποδηλώνουν μεγάλη κλίμακα παραβιάσεων, όπου χιλιάδες αρχεία προσπαθούν να αποσταλούν σε ελεγχόμενα συστήματα.

Agent Tesla στο οικοσύστημα των RATs και τάσεις

Το Agent Tesla δεν είναι μοναχικό φαινόμενο: μοιράζεται χαρακτηριστικά με άλλα commodity RATs όπως το Redline ή το Remcos, που επίσης πωλούνται ως υπηρεσίες ή με άδεια χρήσης σε underground forums. Η διάδοση τέτοιων εργαλείων σημαίνει ότι ακόμη και άτομα με περιορισμένες τεχνικές γνώσεις μπορούν να πραγματοποιήσουν στοχευμένες εκστρατείες. Η modular φύση του λογισμικού επιτρέπει στους επιτιθέμενους να αντικαθιστούν ή να προσθέτουν components — για παράδειγμα νέους loaders, διαφορετικά C2 πρωτόκολλα ή μηχανισμούς persistence — χωρίς να αλλάζουν ολοκληρωτικά το core payload.

Μακροπρόθεσμα, η τάση δείχνει ξεκάθαρα προς περισσότερη in‑memory δραστηριότητα, χρήση cloud hosting για scripts, και συνδυασμό πολλαπλών τεχνικών απόκρυψης. Αυτό υπογραμμίζει την ανάγκη μετάβασης από παραδοσιακές λύσεις antivirus σε συστήματα που παρακολουθούν συμπεριφορές σε επίπεδο διεργασιών, δικτύου και χρήσης πόρων.

Προστασία και πρακτικά μέτρα άμυνας

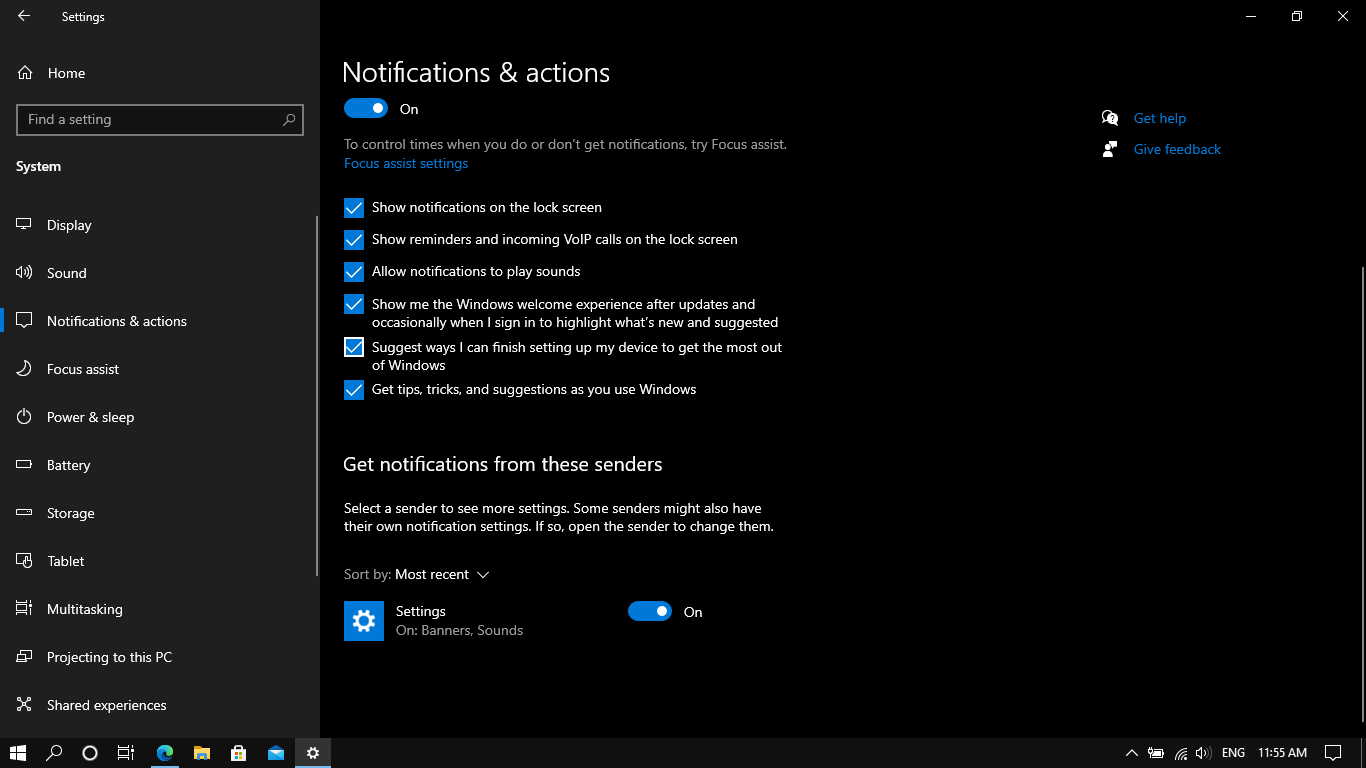

Η προστασία απέναντι σε τέτοιες πολυσταδιακές επιθέσεις απαιτεί ένα μίγμα τεχνικών και εκπαιδευτικών παρεμβάσεων. Σε επίπεδο τεχνολογίας, οι οργανισμοί πρέπει να εφαρμόζουν application allow‑listing, να ενεργοποιούν το PowerShell logging και τα Transcription logs, να περιορίζουν τα δικαιώματα εκτέλεσης scripts μέσω Group Policy και να αξιοποιούν EDR λύσεις που ανιχνεύουν ανωμαλίες στη δημιουργία διεργασιών ή στη μνήμη. Η ανίχνευση γονικών/παιδικών σχέσεων διεργασιών και η παρακολούθηση κλήσεων API που σχετίζονται με memory allocation και process manipulation βοηθούν στην έγκαιρη αναγνώριση επιθέσεων τύπου hollowing.

Στο δίκτυο, η επιτήρηση και φιλτράρισμα εξόδου (egress filtering), μπλοκάρισμα γνωστών hosting domains που χρησιμοποιούνται για μεταφόρτωση scripts, και έλεγχος των SMTP flows μπορούν να περιορίσουν την επιτυχία της εξαγωγής δεδομένων. Φυσικά, βασικές πρακτικές όπως το MFA, η τακτική αλλαγή credentials, το segmentation του δικτύου και οι τακτικοί ελέγχοι για ευπάθειες παραμένουν κρίσιμες. Τέλος, η εκπαίδευση των χρηστών για να αναγνωρίζουν phishing και ύποπτα συνημμένα μειώνει σημαντικά την πιθανότητα επιτυχούς διείσδυσης.

Γιατί έχει σημασία

Η περίπτωση του Agent Tesla δείχνει πως ακόμη και “παραδοσιακά” ή commodity malware μεταλλάσσονται για να γίνουν πιο επικίνδυνα. Η εμφάνιση τεχνικών όπως το process hollowing, η αποκρυπτογράφηση στο μνήμης και οι anti‑analysis checks μετατοπίζουν την ισορροπία δυνάμεων προς τους επιτιθέμενους που εκμεταλλεύονται το χαμηλό κόστος εισόδου στην παράνομη αγορά εργαλείων. Αυτό έχει συνέπειες για μικρές επιχειρήσεις, οργανισμούς υγείας, και δημόσιες υπηρεσίες που μπορεί να μην διαθέτουν προηγμένα EDR ή ομάδες SOC, αλλά οι επιθέσεις αυτές μπορούν να προκαλέσουν σοβαρά οικονομικά και λειτουργικά προβλήματα σε κάθε κλίμακα.

Σε ελληνικό και ευρωπαϊκό πλαίσιο, οι νέες απαιτήσεις συμμόρφωσης (π.χ. NIS2) και οι υποχρεώσεις ειδοποίησης παραβιάσεων καθιστούν κρίσιμη την προληπτική επένδυση σε τεχνολογίες ανίχνευσης και την εκπαίδευση προσωπικού. Η συνεργασία μεταξύ δημόσιου και ιδιωτικού τομέα, η ανταλλαγή indicators of compromise (IoCs) και η ενημέρωση για νέα patterns επίθεσης είναι απαραίτητα εργαλεία για την άμυνα απέναντι σε εξέλιξη εργαλεία όπως το Agent Tesla.

Η μικρή ευκολία με την οποία διανέμονται τέτοια εργαλεία και ο συνεχής πειραματισμός των επιτιθέμενων με τεχνικές απόκρυψης καθιστούν το τοπίο απρόβλεπτο. Ο συνδυασμός τεχνολογικών ελέγχων, διαδικασιών ανταπόκρισης και ανθρώπινης επαγρύπνησης παραμένει ο πιο ρεαλιστικός και αποτελεσματικός τρόπος να περιοριστεί ο αντίκτυπος αυτών των εκστρατειών.