Γλώσσες Προγραμματισμού

Η απειλή της έκρηξης κακόβουλων πακέτων στο npm registry

Το άρθρο αναλύει την κρίση ασφαλείας στο npm registry και προτείνει λύσεις αντιμετώπισης απειλών από κακόβουλα πακέτα.

Η νέα πραγματικότητα του npm registry

Η συνεχής καμπάνια συλλογής tokens με τη χρήση κακόβουλων πακέτων εξακολουθεί να κατακλύζει το ανοιχτό λογισμικό npm registry. Καθημερινά δημιουργούνται δεκάδες χιλιάδες μολυσμένα πακέτα με στόχο την κλοπή tokens από ανυποψίαστους προγραμματιστές που χρησιμοποιούν το **Tea Protocol** για την ανταμοιβή της εργασίας τους στον κώδικα. Αυτή η καμπάνια, που ξεκίνησε με την εισαγωγή μόλις 15.000 πακέτων, έχει πλέον εκτοξευθεί στις 153.000, σύμφωνα με πρόσφατες αναφορές από την **Amazon** και τη **Sonatype**.

Η ανησυχία γύρω από το worm

«Είναι ατυχές που το worm δεν ελέγχεται ακόμα», δήλωσε ο Brian Fox, CTO της Sonatype. Παρότι η τρέχουσα απειλή περιορίζεται στην κλοπή tokens, υπάρχει φόβος ότι άλλοι κακόβουλοι παράγοντες μπορεί να εκμεταλλευτούν την κατάσταση για να εισάγουν πραγματικό malware. Η ταχύτητα με την οποία το worm αναπαράγεται αποτελεί πηγή ανησυχίας, καθώς μπορεί να επιτρέψει την εισαγωγή κακόβουλου λογισμικού σε ένα ευρύ φάσμα έργων.

Σημαντικές επιπτώσεις στην ασφάλεια της αλυσίδας εφοδιασμού

Η καμπάνια αυτή αναδεικνύει τις αδυναμίες ασφαλείας σε ανοιχτά αποθετήρια, όπως το npm και το PyPI, και προκαλεί ανησυχία για τη φήμη αυτών των πλατφορμών. Ο Dmitry Raidman, CTO της Cybeats, περιγράφει την κατάσταση ως μια κρίση που διαβρώνει την εμπιστοσύνη στην ανοιχτή αλυσίδα εφοδιασμού. Η ταχύτητα με την οποία το worm Shai-Hulud εκμεταλλεύεται το οικοσύστημα του npm δείχνει πόσο εύκολα μπορούν οι επιτιθέμενοι να χειραγωγήσουν tokens προγραμματιστών και να διασπείρουν μολυσμένα πακέτα.

Η κρυφή απειλή του Tea Protocol

Το **Tea Protocol** είναι μια πλατφόρμα βασισμένη στο blockchain που ανταμείβει προγραμματιστές και συντηρητές πακέτων με tokens Tea για την εργασία τους. Παρόλο που τα tokens δεν έχουν ακόμη αξία, οι επιτιθέμενοι ελπίζουν να κερδίσουν πραγματικά κρυπτονομίσματα όταν το Mainnet του Tea Protocol ξεκινήσει.

Προτάσεις για ηγέτες IT και προγραμματιστές

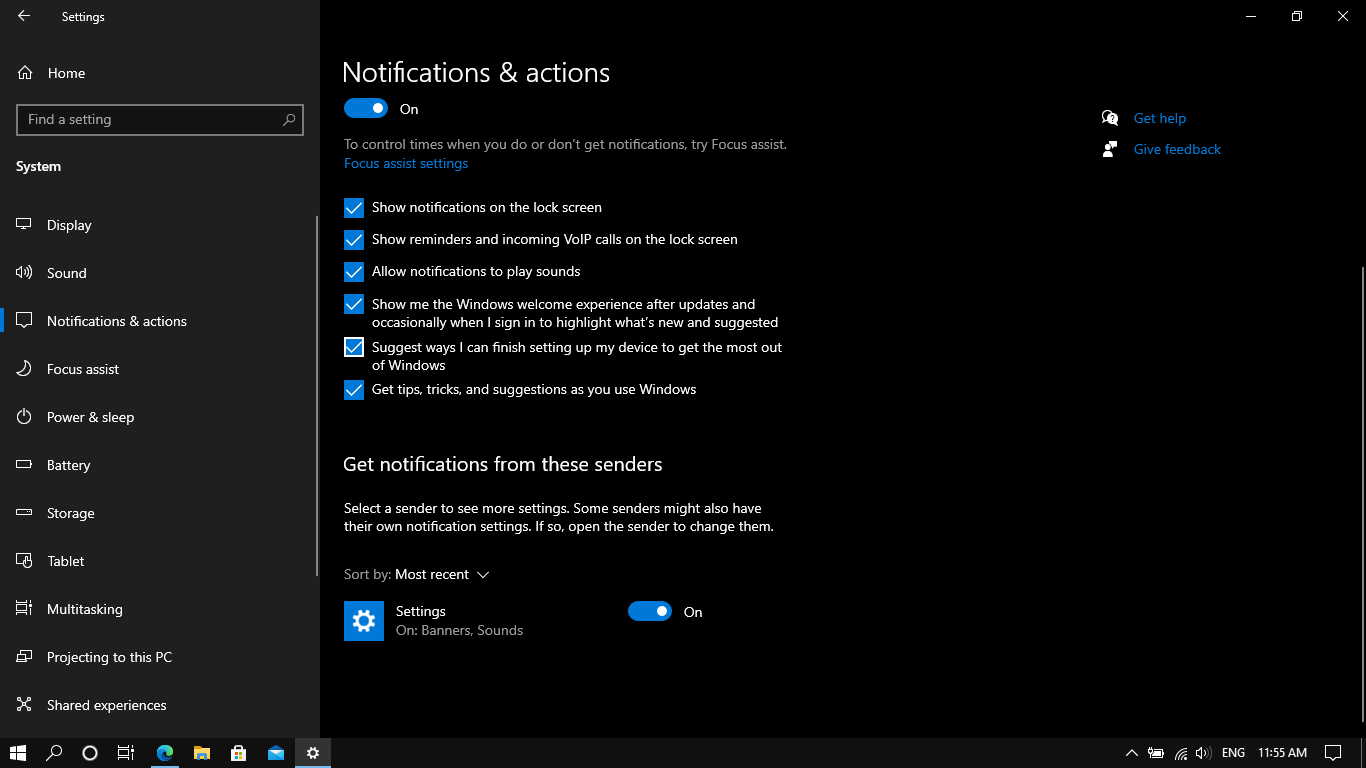

Για να μειωθεί ο κίνδυνος κατάχρησης, οι υπεύθυνοι IT πρέπει να επιβάλουν αυστηρότερους ελέγχους πρόσβασης στα αποθετήρια ανοιχτού κώδικα. Αυτό περιλαμβάνει τη χρήση πολυπαραγοντικού ελέγχου ταυτότητας και την προσθήκη δυνατοτήτων ψηφιακής υπογραφής στον κώδικα που ανεβαίνει. Επιπλέον, είναι απαραίτητο να υπάρχει ένας κατάλογος υλικών λογισμικού (SBOM) για να είναι ορατά τα συστατικά του κώδικα.

Η ανάγκη για προηγμένα συστήματα ανίχνευσης

Οι ερευνητές της **Amazon**, Chi Tran και Charlie Bacon, υπογραμμίζουν την ανάγκη ανάπτυξης προηγμένων συστημάτων ανίχνευσης για την ανίχνευση ύποπτων μοτίβων, όπως κακόβουλοι φάκελοι διαμόρφωσης και προβλέψιμα ονόματα κώδικα. Επιπλέον, η παρακολούθηση της ταχύτητας δημοσίευσης πακέτων και η ενίσχυση της ταυτοποίησης συγγραφέα είναι κρίσιμες για την πρόληψη.

Εργαλεία προστασίας και πρόληψης

Ο Paul McCarty από το SourceCodeRed προτείνει τη χρήση εργαλείων σάρωσης κακόβουλου λογισμικού, όπως το opensourcemalware.com και το MALOSS, για την ανίχνευση κακόβουλων πακέτων. Επίσης, συνιστά τη χρήση ενός τείχους προστασίας πακέτων για την εγκατάσταση μόνο εγκεκριμένων πακέτων.